Unsichtbare Helfer, sichtbarer Respekt

Grundsätze, die Privatsphäre zuerst denken

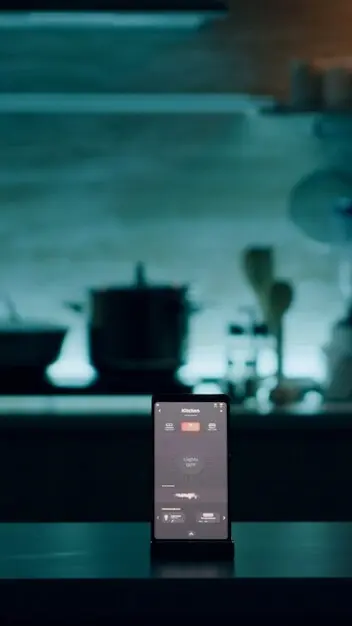

Datenminimierung im echten Leben

Beginnen Sie mit dem Zweck, und schneiden Sie alles Unnötige ab: Für Präsenzinformationen reicht oft ein binäres Signal statt kontinuierlicher Audiospuren; für Bewegungsmuster genügt ein abstrahiertes Ereignis statt Rohdaten. Puffer leeren sich automatisch, Features werden on-device berechnet, und nur die Entscheidung verlässt das Gerät – nachvollziehbar, protokolliert, widerrufbar.

Transparenz, Einwilligung und Kontrolle

Einrichtung bedeutet Aufklärung: deutliche Hinweise am Gerät, verständliche Optionen ohne versteckte Schalter, und jederzeitige Kontrolle durch Pausentaste, physische Abdeckung oder stromlos schaltbare Steckdosen. Einwilligungen gehören versioniert, Widerrufe friktionsfrei. Je einfacher der Überblick, desto eher entsteht tragfähiges Vertrauen im gemeinsamen Haushalt oder im geteilten Büro.

Signale statt Blicke: sanfte Sensorik

Verarbeitung am Rand: Rechnen dort, wo die Daten entstehen

On-Device-Inferenz und flüchtige Speicher

Föderiertes Lernen mit Schutzschichten

Kryptografische Sicherungen mit Maß

Datenlebenszyklus und Löschbarkeit

Abwägungen verantwortungsvoll treffen

Erprobte Szenarien aus Zuhause, Büro und Klinik

Messen, testen, verbessern

Mitgestalten, mitlernen, mitreden

Offene Bausteine teilen

Co-Design mit Betroffenen